Contenu

- Pas

- Partie 1 sur 4: Les bases de l'anonymat

- Partie 2 sur 4 : Protection des informations personnelles

- Partie 3 sur 4: Mesures de base pour garantir l'anonymat en ligne

- Partie 4 sur 4: Mesures avancées

Les soucis de maintenir l'anonymat sur Internet ne sont plus la seule préoccupation des amateurs de pornographie, des terroristes et des pirates informatiques. Des données personnelles compromises peuvent faire de vous une victime de fraudeurs qui volent des informations personnelles et vous nuisent à cause d'autres actions illégales de tiers. Certaines personnes se préoccupent de les protéger de la surveillance du gouvernement ou même de la surveillance du gouvernement étranger (et pour cause). En même temps, rien ne peut vous offrir un anonymat à 100 % sur Internet, car il y a toujours échappatoiresqui peuvent être utilisés pour vous identifier, et dans divers logiciels, il y a toujours des problèmes de sécurité.Mais si vous cherchez à créer un environnement plus sûr pour vous-même en cette ère numérique, vous pouvez prendre des précautions de base pour vous aider à masquer ou à déguiser votre identité en ligne dans une certaine mesure.

Pas

Partie 1 sur 4: Les bases de l'anonymat

1 Comprenez que les sites Web suivent les informations des visiteurs pour diffuser des publicités ciblées et des liens vers les réseaux sociaux. De nombreux sites gagnent même de l'argent en affichant des publicités. Une grande partie d'entre eux s'efforcent de s'assurer que les visiteurs cliquent sur les publicités qui les intéressent, ils essaient donc de montrer des publicités ciblées en fonction des données collectées à leur sujet (qui peuvent être suivies indépendamment ou même achetées), reflétant des intérêts personnels, ce qui permet vous de sélectionner des publicités plus intéressantes. Il existe de nombreuses méthodes de collecte de ces données, dont l'installation de cookies de suivi, le suivi de l'adresse IP (l'adresse de votre ordinateur sur le réseau), l'historique des pages visitées, le navigateur utilisé, le système d'exploitation installé, la durée du séjour sur un site particulier, les sources de renvois vers le site, et même les visites de pages d'autres sites (utilisant tous les mêmes cookies). Tout cela se fait automatiquement lorsque vous visitez des sites qui collectent des informations, de sorte que vous ne le remarquez même pas.

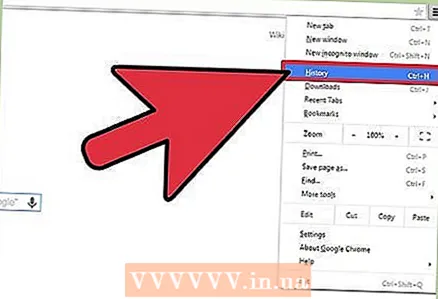

1 Comprenez que les sites Web suivent les informations des visiteurs pour diffuser des publicités ciblées et des liens vers les réseaux sociaux. De nombreux sites gagnent même de l'argent en affichant des publicités. Une grande partie d'entre eux s'efforcent de s'assurer que les visiteurs cliquent sur les publicités qui les intéressent, ils essaient donc de montrer des publicités ciblées en fonction des données collectées à leur sujet (qui peuvent être suivies indépendamment ou même achetées), reflétant des intérêts personnels, ce qui permet vous de sélectionner des publicités plus intéressantes. Il existe de nombreuses méthodes de collecte de ces données, dont l'installation de cookies de suivi, le suivi de l'adresse IP (l'adresse de votre ordinateur sur le réseau), l'historique des pages visitées, le navigateur utilisé, le système d'exploitation installé, la durée du séjour sur un site particulier, les sources de renvois vers le site, et même les visites de pages d'autres sites (utilisant tous les mêmes cookies). Tout cela se fait automatiquement lorsque vous visitez des sites qui collectent des informations, de sorte que vous ne le remarquez même pas.  2 Sachez que les principaux moteurs de recherche stockent votre historique de recherche. Les moteurs de recherche Internet populaires, notamment Google, Yandex, Mail, Bing et Yahoo! stocker vos requêtes de recherche en conjonction avec une adresse IP (et un compte, si vous êtes connecté). Toutes les informations sont collectées et analysées pour fournir des publicités ciblées plus précises et créer les résultats de recherche les plus pertinents.

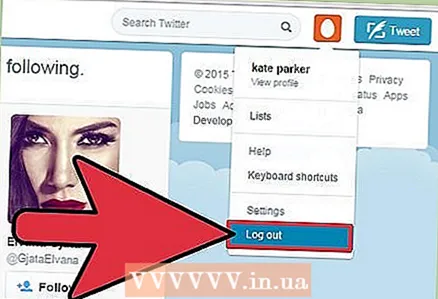

2 Sachez que les principaux moteurs de recherche stockent votre historique de recherche. Les moteurs de recherche Internet populaires, notamment Google, Yandex, Mail, Bing et Yahoo! stocker vos requêtes de recherche en conjonction avec une adresse IP (et un compte, si vous êtes connecté). Toutes les informations sont collectées et analysées pour fournir des publicités ciblées plus précises et créer les résultats de recherche les plus pertinents.  3 Comprenez que les médias sociaux suivent également vos actions. Si vous êtes connecté à votre compte sur l'un des réseaux sociaux (par exemple, il peut s'agir du réseau VKontakte, Odnoklassniki, Facebook, Twitter, etc.), il peut suivre l'historique des visites de pages directement liées à ce réseau , si les sites disposent de plug-ins de ce réseau (par exemple, boutons "J'aime", "Partager" et autres).

3 Comprenez que les médias sociaux suivent également vos actions. Si vous êtes connecté à votre compte sur l'un des réseaux sociaux (par exemple, il peut s'agir du réseau VKontakte, Odnoklassniki, Facebook, Twitter, etc.), il peut suivre l'historique des visites de pages directement liées à ce réseau , si les sites disposent de plug-ins de ce réseau (par exemple, boutons "J'aime", "Partager" et autres).  4 Sachez que votre FAI analyse également votre trafic pour savoir ce que vous faites sur le réseau. Le plus souvent, c'est ainsi que le fournisseur vérifie si le réseau est utilisé pour télécharger des fichiers torrent ou des contenus protégés par le droit d'auteur.

4 Sachez que votre FAI analyse également votre trafic pour savoir ce que vous faites sur le réseau. Le plus souvent, c'est ainsi que le fournisseur vérifie si le réseau est utilisé pour télécharger des fichiers torrent ou des contenus protégés par le droit d'auteur.  5 Comprenez qu'il est impossible d'obtenir un anonymat complet sur le Web. Peu importe avec quel soin tu te caches, il reste toujours certains informations qui peuvent potentiellement être utilisées pour vous retrouver et vous identifier. Le but de l'utilisation d'outils d'anonymat est de réduire la quantité d'informations personnelles disponibles pour des tiers, mais en raison de la nature même d'Internet, un anonymat complet ne peut pas être atteint.

5 Comprenez qu'il est impossible d'obtenir un anonymat complet sur le Web. Peu importe avec quel soin tu te caches, il reste toujours certains informations qui peuvent potentiellement être utilisées pour vous retrouver et vous identifier. Le but de l'utilisation d'outils d'anonymat est de réduire la quantité d'informations personnelles disponibles pour des tiers, mais en raison de la nature même d'Internet, un anonymat complet ne peut pas être atteint.  6 Comprenez l'équilibre dont vous avez besoin. Lorsque vous naviguez sur Internet, vous devez choisir entre la commodité et l'anonymat. Garder l'anonymat en ligne n'est pas facile et nécessite des efforts importants et une action délibérée. Vous subirez des ralentissements notables de votre connexion Internet lorsque vous visiterez des sites Web et serez obligé de prendre des mesures supplémentaires avant de vous connecter. Si votre anonymat est important pour vous, soyez prêt à faire certains sacrifices.

6 Comprenez l'équilibre dont vous avez besoin. Lorsque vous naviguez sur Internet, vous devez choisir entre la commodité et l'anonymat. Garder l'anonymat en ligne n'est pas facile et nécessite des efforts importants et une action délibérée. Vous subirez des ralentissements notables de votre connexion Internet lorsque vous visiterez des sites Web et serez obligé de prendre des mesures supplémentaires avant de vous connecter. Si votre anonymat est important pour vous, soyez prêt à faire certains sacrifices. - Dans la section suivante de l'article, nous vous expliquerons comment éviter d'associer des informations personnelles à votre adresse IP, mais nous ne garantissons pas que vous resterez anonyme. Pour augmenter encore plus votre anonymat, vous devriez également lire les deux dernières sections de l'article.

Partie 2 sur 4 : Protection des informations personnelles

1 Pour vous inscrire sur divers sites, utilisez une adresse e-mail jetable ou utilisez un service postal qui assure l'anonymat. Assurez-vous que votre compte de messagerie ne contient pas d'informations personnelles. Par exemple, les services de messagerie tels que ProtonMail, Tutanota et autres prétendent être totalement fiables et sécurisés.

1 Pour vous inscrire sur divers sites, utilisez une adresse e-mail jetable ou utilisez un service postal qui assure l'anonymat. Assurez-vous que votre compte de messagerie ne contient pas d'informations personnelles. Par exemple, les services de messagerie tels que ProtonMail, Tutanota et autres prétendent être totalement fiables et sécurisés. - Lisez ici pour plus d'informations sur la création d'une adresse e-mail jetable.

2 Utilisez des moteurs de recherche anonymes. La plupart des principaux moteurs de recherche tels que Google, Yandex, Mail, Bing et Yahoo !, suivent l'historique des requêtes de recherche et les lient à une adresse IP. Utilisez des moteurs de recherche alternatifs comme DuckDuckGo ou StartPage.

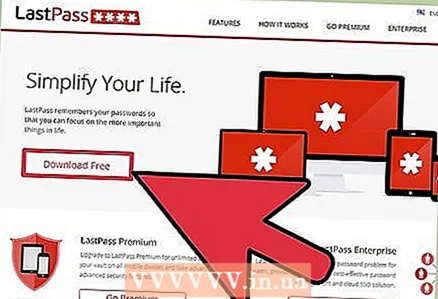

2 Utilisez des moteurs de recherche anonymes. La plupart des principaux moteurs de recherche tels que Google, Yandex, Mail, Bing et Yahoo !, suivent l'historique des requêtes de recherche et les lient à une adresse IP. Utilisez des moteurs de recherche alternatifs comme DuckDuckGo ou StartPage.  3 Utilisez un gestionnaire de mots de passe pour protéger vos mots de passe enregistrés. Si vous utilisez activement Internet pendant plus d'une semaine, il est probable que vous deviez créer et mémoriser tout un tas de mots de passe différents. Il peut être tentant d'utiliser le même mot de passe ou de petites variations partout pour vous faciliter la vie, mais cela pose un sérieux risque pour votre sécurité. Si l'un des sites Web qui stocke les données de votre boîte aux lettres et du mot de passe de votre compte est attaqué par un pirate informatique, alors tous vos comptes sur d'autres sites seront menacés. Un gestionnaire de mots de passe vous permettra de gérer en toute sécurité les mots de passe de tous les sites que vous visitez, ainsi que de créer des mots de passe forts et même aléatoires pour eux.

3 Utilisez un gestionnaire de mots de passe pour protéger vos mots de passe enregistrés. Si vous utilisez activement Internet pendant plus d'une semaine, il est probable que vous deviez créer et mémoriser tout un tas de mots de passe différents. Il peut être tentant d'utiliser le même mot de passe ou de petites variations partout pour vous faciliter la vie, mais cela pose un sérieux risque pour votre sécurité. Si l'un des sites Web qui stocke les données de votre boîte aux lettres et du mot de passe de votre compte est attaqué par un pirate informatique, alors tous vos comptes sur d'autres sites seront menacés. Un gestionnaire de mots de passe vous permettra de gérer en toute sécurité les mots de passe de tous les sites que vous visitez, ainsi que de créer des mots de passe forts et même aléatoires pour eux. - Vous pouvez trouver plus d'informations sur l'installation d'un gestionnaire de mots de passe en ligne.

- Avec un gestionnaire de mots de passe, vous n'avez pas à vous soucier de créer des mots de passe faciles à retenir. Au lieu de cela, vous pouvez créer des mots de passe forts qui sont presque impossibles à déchiffrer avec la technologie actuelle. Par exemple, le mot de passe "Kz2Jh @ ds3a $ gs * F% 7" sera beaucoup plus fort que le mot de passe "PicknameMyDogs1983".

Partie 3 sur 4: Mesures de base pour garantir l'anonymat en ligne

1 Apprenez la terminologie de base. Lorsqu'il s'agit de maintenir l'anonymat en ligne, il est facile de se perdre dans la terminologie technique. Avant de plonger dans l'étude de l'information, il est nécessaire de comprendre le sens de base de certains des termes les plus courants.

1 Apprenez la terminologie de base. Lorsqu'il s'agit de maintenir l'anonymat en ligne, il est facile de se perdre dans la terminologie technique. Avant de plonger dans l'étude de l'information, il est nécessaire de comprendre le sens de base de certains des termes les plus courants. - Trafic (en tant que terme de réseau) est le flux de données d'un ordinateur à un autre.

- Serveur est un ordinateur distant qui héberge des fichiers et crée des connexions. Tous les sites Web sont stockés sur des serveurs auxquels vous accédez via un navigateur Web.

- Chiffrement est un moyen de protéger les données envoyées sur un réseau à l'aide d'un code généré aléatoirement. Les données cryptées sont codées avec un code unique que seuls vous et le serveur connaissez. Cela garantit que lorsque les données sont interceptées, elles ne peuvent pas être déchiffrées.

- Serveur proxy est un serveur configuré pour collecter et rediriger le trafic réseau. Fondamentalement, il permet à l'utilisateur de s'y connecter, après quoi le serveur lui-même redirige les demandes vers les sites. Lors de la réception de données de sites Web, le serveur vous les redirigera. Ceci est utile pour masquer votre adresse IP lorsque vous visitez divers sites.

- VPN est un protocole de réseau privé virtuel. Il vous permet de sécuriser une connexion cryptée entre vous et le serveur. Les VPN sont traditionnellement utilisés dans les réseaux d'entreprise pour permettre aux travailleurs distants de se connecter en toute sécurité aux ressources d'information de l'entreprise. Le VPN peut être imaginé comme une sorte de « tunnel » sur Internet, qui permet de se connecter directement au serveur.

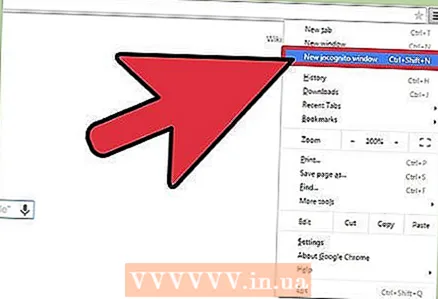

2 Utilisez un serveur proxy réseau. Il existe des milliers de proxys de réseau et ils changent quotidiennement. Ce sont des sites Web qui acheminent le trafic via leur propre serveur proxy. Ils n'affectent que le trafic qui passe directement par leur site Web. Si vous ouvrez simplement un nouvel onglet dans votre navigateur et commencez à surfer sur le Web, vous perdrez votre anonymat.

2 Utilisez un serveur proxy réseau. Il existe des milliers de proxys de réseau et ils changent quotidiennement. Ce sont des sites Web qui acheminent le trafic via leur propre serveur proxy. Ils n'affectent que le trafic qui passe directement par leur site Web. Si vous ouvrez simplement un nouvel onglet dans votre navigateur et commencez à surfer sur le Web, vous perdrez votre anonymat. - Lorsque vous utilisez des serveurs proxy de réseau, évitez de visiter des sites qui demandent des mots de passe (par exemple, les réseaux sociaux, les banques, etc.), car les serveurs proxy ne sont jamais dignes de confiance et ils peuvent voler votre compte et vos informations bancaires.

- Dans la plupart des cas, les proxys réseau ne sont pas en mesure d'afficher certains contenus, tels que la vidéo.

3 Connectez-vous à un vrai serveur proxy. Un serveur proxy est un serveur qui relaie votre trafic Internet. Il est utile pour masquer votre adresse IP privée des sites Web lorsque vous vous connectez via un proxy. Cependant, vous devrez faire confiance au serveur proxy et espérer qu'il ne fera pas d'actions malveillantes avec votre trafic.

3 Connectez-vous à un vrai serveur proxy. Un serveur proxy est un serveur qui relaie votre trafic Internet. Il est utile pour masquer votre adresse IP privée des sites Web lorsque vous vous connectez via un proxy. Cependant, vous devrez faire confiance au serveur proxy et espérer qu'il ne fera pas d'actions malveillantes avec votre trafic. - Sur Internet, vous pouvez trouver des informations sur une grande variété de serveurs proxy, à la fois gratuits et payants. Les serveurs gratuits génèrent généralement des revenus grâce à la publicité.

- Une fois que vous avez trouvé le serveur proxy auquel vous souhaitez vous connecter, vous devrez configurer votre navigateur en conséquence pour établir une connexion. Cela n'affectera que le trafic d'un navigateur spécifique (par exemple, les messagers n'enverront pas d'informations via un proxy s'ils ne sont pas également configurés).

- Par analogie avec les serveurs proxy de réseau, vous devez éviter de saisir des mots de passe et des informations importantes, car vous ne pouvez pas être totalement sûr que l'organisation qui vous a fourni l'accès au proxy ne divulguera pas vos données à des tiers.

- Ne vous connectez pas à des proxys "ouverts". Ces serveurs proxy sont ouverts aux tiers et sont généralement utilisés par les cybercriminels pour mener des activités illégales.

4 Utilisez ou abonnez-vous à un VPN. Le VPN chiffrera votre trafic sortant et entrant, améliorant ainsi la sécurité. De plus, votre trafic apparaîtra comme du trafic provenant d'un serveur VPN, ce qui est similaire à l'utilisation d'un serveur proxy. Dans la plupart des cas, le VPN est fourni moyennant des frais. Dans le même temps, dans de nombreux cas, le trafic est toujours surveillé conformément aux exigences légales.

4 Utilisez ou abonnez-vous à un VPN. Le VPN chiffrera votre trafic sortant et entrant, améliorant ainsi la sécurité. De plus, votre trafic apparaîtra comme du trafic provenant d'un serveur VPN, ce qui est similaire à l'utilisation d'un serveur proxy. Dans la plupart des cas, le VPN est fourni moyennant des frais. Dans le même temps, dans de nombreux cas, le trafic est toujours surveillé conformément aux exigences légales. - Ne faites pas confiance à une société de services VPN qui prétend ne suivre aucune information. Aucune entreprise ne risquerait son existence même pour protéger un client de la demande d'informations des autorités compétentes.

5 Utilisez le navigateur Tor. Tor est un réseau qui agit comme une multitude de proxys, poussant le trafic un grand nombre de fois avant qu'il n'atteigne un site ou un utilisateur particulier. Seul le trafic qui passe par le navigateur Tor sera anonyme, tandis que les pages de ce navigateur s'ouvriront beaucoup plus lentement que lors de l'utilisation de navigateurs conventionnels.

5 Utilisez le navigateur Tor. Tor est un réseau qui agit comme une multitude de proxys, poussant le trafic un grand nombre de fois avant qu'il n'atteigne un site ou un utilisateur particulier. Seul le trafic qui passe par le navigateur Tor sera anonyme, tandis que les pages de ce navigateur s'ouvriront beaucoup plus lentement que lors de l'utilisation de navigateurs conventionnels. - En savoir plus sur l'utilisation du navigateur Tor ici.

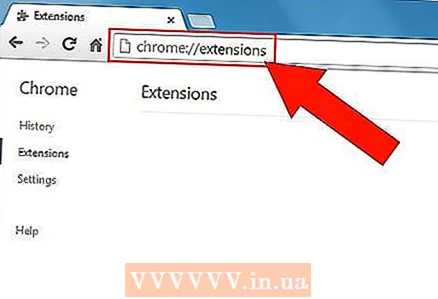

6 Installez un module complémentaire ou une extension de navigateur qui protège votre vie privée. Si votre navigateur prend en charge les modules complémentaires et extensions tiers, vous avez la possibilité d'installer des modules complémentaires utiles. Ces navigateurs incluent Google Chrome, Mozilla Firefox, Safari, Microsoft Edge et Opera.

6 Installez un module complémentaire ou une extension de navigateur qui protège votre vie privée. Si votre navigateur prend en charge les modules complémentaires et extensions tiers, vous avez la possibilité d'installer des modules complémentaires utiles. Ces navigateurs incluent Google Chrome, Mozilla Firefox, Safari, Microsoft Edge et Opera. - HTTPS partout (pour Chrome, Firefox, Opéra) recourt automatiquement à l'utilisation du protocole HTTPS crypté sur les sites qui le prennent en charge.

- Blaireau de confidentialité, Fantôme, Déconnecter bloquer les cookies de suivi. Privacy Badger décide quels cookies vous suivent, contrairement aux deux autres, qui reposent sur une base de données de cookies de suivi régulièrement mise à jour. Les trois addons mentionnés sont disponibles pour principaux navigateurs : Google Chrome, Mozilla Firefox, Opera.

- Blaireau de confidentialité peut être utilisé dans Google Chrome, Mozilla Firefox, Opera.

- Fantôme peut être utilisé sur Mozilla Firefox, Google Chrome, Internet Explorer, Microsoft Edge, Opera, Safari, Firefox pour Android.

- Déconnecter utilisé dans Google Chrome, Mozilla Firefox, Opera, Safari.

- NoScript - addon exclusivement pour Firefoxqui vous permet de bloquer JavaScript sur les sites Web. Les sites vérifiés peuvent être ajoutés manuellement à la liste blanche s'ils nécessitent JavaScript pour fonctionner correctement. Vous pouvez également activer temporairement JavaScript sur des sites spécifiques. Vous trouverez plus d'informations à ce sujet sur le net.

Partie 4 sur 4: Mesures avancées

1 Suivez strictement les recommandations de chaque élément de cette section. Si vous avez vraiment besoin d'anonymat, il y a certaines choses que vous devez prendre en compte avant d'aller en ligne. Cela peut sembler beaucoup de travail, mais suivre toutes les étapes recommandées est le seul moyen de garantir au moins un semblant d'anonymat sur le Web.

1 Suivez strictement les recommandations de chaque élément de cette section. Si vous avez vraiment besoin d'anonymat, il y a certaines choses que vous devez prendre en compte avant d'aller en ligne. Cela peut sembler beaucoup de travail, mais suivre toutes les étapes recommandées est le seul moyen de garantir au moins un semblant d'anonymat sur le Web. - Cette méthode vous aidera à configurer votre VPN personnel sur votre VPS personnel à l'étranger.Ce sera beaucoup plus sûr que de s'inscrire à un service VPN, car on ne peut pas toujours faire confiance à un tiers pour la sécurité de vos données.

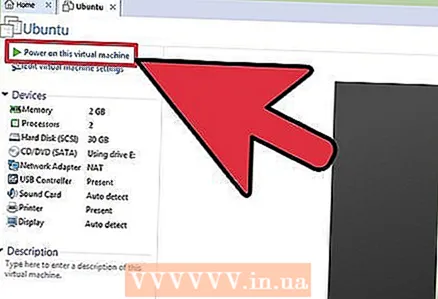

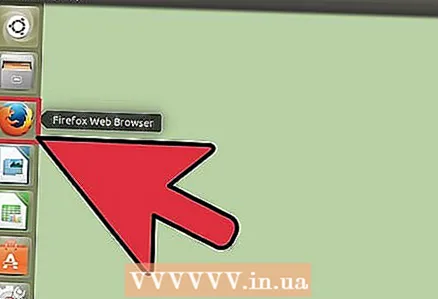

2 Installez Linux sur la machine virtuelle de votre ordinateur personnel. De nombreux services sont lancés sur l'ordinateur qui se connecte à Internet, chacun pouvant compromettre votre anonymat sur le réseau, et vous ne le saurez même pas. Le système d'exploitation Windows est particulièrement peu sûr, ainsi que Mac OS X, mais dans une moindre mesure. La première étape vers l'anonymat consiste à installer Linux sur une machine virtuelle, ce qui est analogue à un ordinateur à part entière dans un ordinateur.

2 Installez Linux sur la machine virtuelle de votre ordinateur personnel. De nombreux services sont lancés sur l'ordinateur qui se connecte à Internet, chacun pouvant compromettre votre anonymat sur le réseau, et vous ne le saurez même pas. Le système d'exploitation Windows est particulièrement peu sûr, ainsi que Mac OS X, mais dans une moindre mesure. La première étape vers l'anonymat consiste à installer Linux sur une machine virtuelle, ce qui est analogue à un ordinateur à part entière dans un ordinateur. - L'ordinateur virtuel a une « barrière » qui empêche l'accès aux données de l'ordinateur physique. Ceci est important afin de ne pas laisser d'informations sur votre véritable ordinateur lorsque vous vous connectez de manière anonyme.

- Vous trouverez ici des instructions sur l'installation de Linux sur une machine virtuelle. C'est gratuit, mais cela prendra environ une heure de votre temps.

- TailsOS est l'une des distributions Linux les plus populaires axées sur la confidentialité. Il prend peu de place et est entièrement crypté.

3 Trouvez un hôte VPS (Virtual Dedicated Server) dans un autre pays. Cela vous coûtera quelques dollars par mois, mais vous permettra de surfer sur Internet de manière anonyme. Il est important de souscrire à un VPS dans un autre pays afin que le trafic du VPS ne puisse pas conduire à votre véritable adresse IP.

3 Trouvez un hôte VPS (Virtual Dedicated Server) dans un autre pays. Cela vous coûtera quelques dollars par mois, mais vous permettra de surfer sur Internet de manière anonyme. Il est important de souscrire à un VPS dans un autre pays afin que le trafic du VPS ne puisse pas conduire à votre véritable adresse IP. - Vous utiliserez un VPS pour installer votre logiciel VPN personnel. Cela vous permettra de vous connecter au réseau via votre VPN personnel, masquant ainsi votre adresse IP.

- Choisissez un VPS qui vous permet de payer des services en utilisant des méthodes qui ne révèlent pas votre identité, par exemple en utilisant DarkCoin.

- Dès que vous vous abonnez à un VPS, vous devrez installer votre système d'exploitation sur ce serveur. Pour configurer facilement un VPN personnel, installez l'une des distributions Linux suivantes : Ubuntu, Fedora, CentOS ou Debian.

- Veuillez noter qu'un fournisseur de VPS peut être contraint de divulguer vos informations VPN par décision de justice en cas de suspicion d'activité illégale liée à votre VPN. Vous ne pouvez pas influencer cela.

4 Configurez un VPN personnel (réseau privé virtuel) sur le VPS. Votre ordinateur devra être connecté à un VPN pour accéder à Internet. De l'extérieur, tout aura l'air d'accéder au réseau depuis le point où se trouve le VPS, et non depuis chez vous, de plus, toutes les données entrantes et sortantes du VPS seront cryptées. Cette étape est un peu plus compliquée que l'installation d'une machine virtuelle. Cependant, c'est l'étape la plus importante, donc si l'anonymat est important pour vous, assurez-vous de le suivre. Il est spécialement conçu pour OpenVPN sur Ubuntu, l'un des VPN gratuits les plus fiables.

4 Configurez un VPN personnel (réseau privé virtuel) sur le VPS. Votre ordinateur devra être connecté à un VPN pour accéder à Internet. De l'extérieur, tout aura l'air d'accéder au réseau depuis le point où se trouve le VPS, et non depuis chez vous, de plus, toutes les données entrantes et sortantes du VPS seront cryptées. Cette étape est un peu plus compliquée que l'installation d'une machine virtuelle. Cependant, c'est l'étape la plus importante, donc si l'anonymat est important pour vous, assurez-vous de le suivre. Il est spécialement conçu pour OpenVPN sur Ubuntu, l'un des VPN gratuits les plus fiables. - Connectez-vous au système d'exploitation de votre VPS. Ce processus dépendra du VPS que vous choisissez.

- Accédez au site Web OpenVPN et téléchargez le progiciel approprié. Il existe de nombreuses options, alors assurez-vous de choisir celle qui correspond exactement au système d'exploitation installé sur votre VPS. Tous les packages disponibles en téléchargement sont disponibles sur le lien suivant : openvpn.net/index.php/access-server/download-openvpn-as-sw.html.

- Démarrez un terminal sur votre VPS et entrez dpkg -i openvpnasdebpack.debpour installer le logiciel OpenVPN que vous avez téléchargé. Mais si vous n'utilisez pas Ubuntu ou Debian, la commande sera différente.

- Entrer mot de passe openvpn et définissez un nouveau mot de passe lorsque vous êtes invité à en créer un. Ce sera le mot de passe administrateur de votre OpenVPN.

- Ouvrez un navigateur Web sur votre VPS et entrez l'adresse qui s'affiche dans le terminal. Cela vous permettra d'ouvrir le panneau de configuration OpenVPN. Entrez votre nom d'utilisateur ici openvpn et le mot de passe créé précédemment. Une fois que vous avez terminé la connexion initiale, votre VPN est prêt à fonctionner.

5 Ouvrez un navigateur Web dans la machine virtuelle. Vous aurez besoin d'accéder au client OpenVPN Connect pour télécharger le fichier de configuration, qui est nécessaire pour établir la communication avec le programme.

5 Ouvrez un navigateur Web dans la machine virtuelle. Vous aurez besoin d'accéder au client OpenVPN Connect pour télécharger le fichier de configuration, qui est nécessaire pour établir la communication avec le programme. - Entrez la même adresse que vous avez utilisée pour accéder au panneau de contrôle VPS, mais sans le composant d'adresse / administrateur.

- Connectez-vous à votre compte administrateur OpenVPN en utilisant le nom d'utilisateur "openvpn" et le mot de passe que vous avez créé précédemment.

- Télécharger le fichier sur la machine virtuelle client.opvn ou alors client.conf.

6 Téléchargez et installez le client OpenVPN sur votre machine virtuelle. Une fois le VPN configuré sur votre VPS, vous devrez configurer la machine virtuelle pour communiquer directement avec lui. Les instructions ci-dessous concernent Ubuntu et Debian, vous devrez donc modifier les commandes appropriées si vous utilisez un autre système d'exploitation.

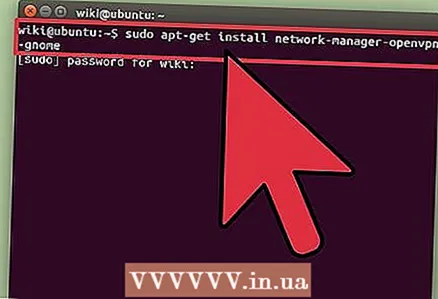

6 Téléchargez et installez le client OpenVPN sur votre machine virtuelle. Une fois le VPN configuré sur votre VPS, vous devrez configurer la machine virtuelle pour communiquer directement avec lui. Les instructions ci-dessous concernent Ubuntu et Debian, vous devrez donc modifier les commandes appropriées si vous utilisez un autre système d'exploitation. - Démarrez un terminal et procédez comme suit : sudo apt-get install network-manager-openvpn-gnome

- Attendez que le package soit téléchargé et installé.

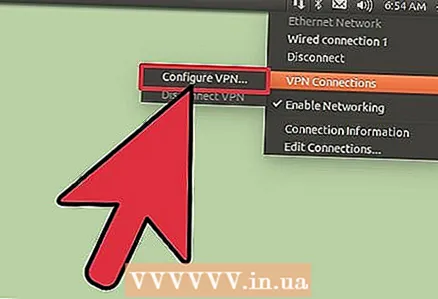

- Ouvrez Network Manager et cliquez sur l'onglet VPN.

- Cliquez sur le bouton Importer, puis sélectionnez le fichier de configuration que vous avez téléchargé précédemment.

- Vérifiez vos paramètres. Les champs Certificat et Clé doivent être remplis automatiquement et votre adresse VPN doit refléter le champ Passerelle.

- Cliquez sur l'onglet Paramètres IPV4 et sélectionnez Adresses automatiques (VPN) uniquement dans le menu déroulant Méthodes. Ceci est garanti pour rediriger tout votre trafic Internet via le VPN.

7 Téléchargez le Tor Browser Bundle sur votre machine virtuelle. A ce stade, lorsque vous avez déjà configuré et lancé VPS et VPN, vous pouvez utiliser le réseau de manière assez anonyme. Le VPN chiffrera tout le trafic sortant et entrant de votre machine virtuelle. Mais si vous voulez faire un pas de plus vers l'anonymat, alors le navigateur Tor fournira une protection supplémentaire, mais au détriment de la vitesse d'accès aux pages Internet.

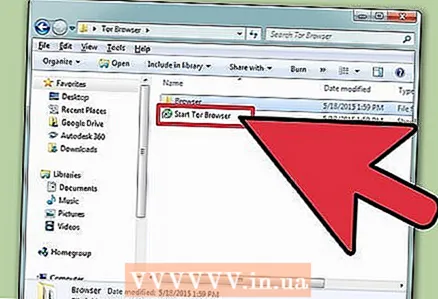

7 Téléchargez le Tor Browser Bundle sur votre machine virtuelle. A ce stade, lorsque vous avez déjà configuré et lancé VPS et VPN, vous pouvez utiliser le réseau de manière assez anonyme. Le VPN chiffrera tout le trafic sortant et entrant de votre machine virtuelle. Mais si vous voulez faire un pas de plus vers l'anonymat, alors le navigateur Tor fournira une protection supplémentaire, mais au détriment de la vitesse d'accès aux pages Internet. - Vous pouvez télécharger le navigateur Tor depuis le site officiel : torproject.org.

- L'exécution de Tor sur un VPN masquera le fait que vous utilisez Tor à votre FAI (il ne verra que le trafic VPN crypté).

- Exécutez le programme d'installation de Tor. Les paramètres par défaut offrent une protection complète à la plupart des utilisateurs.

- Pour plus d'informations sur l'utilisation de Tor, cliquez ici.

8 Changez régulièrement de fournisseur de VPS. Si vous êtes très préoccupé par la sécurité, il est recommandé de changer de fournisseur de VPS au moins une fois par mois. Cela signifie que vous devez reconfigurer OpenVPN à chaque fois, mais progressivement, à chaque répétition successive, vous apprendrez à effectuer les opérations nécessaires de plus en plus rapidement. Assurez-vous de reconfigurer complètement le nouveau VPS avant de vous y connecter.

8 Changez régulièrement de fournisseur de VPS. Si vous êtes très préoccupé par la sécurité, il est recommandé de changer de fournisseur de VPS au moins une fois par mois. Cela signifie que vous devez reconfigurer OpenVPN à chaque fois, mais progressivement, à chaque répétition successive, vous apprendrez à effectuer les opérations nécessaires de plus en plus rapidement. Assurez-vous de reconfigurer complètement le nouveau VPS avant de vous y connecter.  9 Utilisez Internet à bon escient. Maintenant que tout est mis en place, votre anonymat repose sur vos habitudes internet.

9 Utilisez Internet à bon escient. Maintenant que tout est mis en place, votre anonymat repose sur vos habitudes internet. - Utilisez des moteurs de recherche alternatifs tels que DuckDuckGo ou StartPage.

- Évitez les sites qui utilisent JavaScript. JavaScript peut être utilisé pour révéler l'adresse IP et désanonymiser votre trafic.

- Déconnectez-vous d'Internet lors de l'ouverture de fichiers téléchargés via Tor.

- Ne téléchargez pas de fichiers torrent via Tor.

- Évitez les sites qui n'utilisent pas HTTPS (regardez la barre d'adresse pour voir si un site utilise HTTP ou HTTPS).

- Évitez d'installer des plugins de navigateur.