Auteur:

Eugene Taylor

Date De Création:

15 Août 2021

Date De Mise À Jour:

1 Juillet 2024

Contenu

- Avancer d'un pas

- Partie 1 sur 3: Première connexion

- Partie 2 sur 3: Apprendre les commandes de base

- Partie 3 sur 3: Création de clés cryptées

Si vous vous connectez à un autre ordinateur en utilisant Internet, qui n'est pas vraiment sécurisé, vous voudrez probablement faire tout ce que vous pouvez pour protéger vos données. SSH est un moyen d'y parvenir. Pour ce faire, vous devrez installer SSH sur votre ordinateur, puis établir une connexion cryptée à un serveur. Gardez à l'esprit que pour sécuriser la connexion, SSH doit être activé des deux côtés de la connexion. Suivez ce guide pour vous assurer que votre connexion est aussi sécurisée que possible.

Avancer d'un pas

Partie 1 sur 3: Première connexion

Installez SSH. Sous Windows, vous devrez télécharger un client SSH. Le plus populaire est Cygwin, que vous pouvez télécharger gratuitement sur le site Web du développeur. Téléchargez et installez le programme. Un autre programme gratuit populaire est PuTTY.

Installez SSH. Sous Windows, vous devrez télécharger un client SSH. Le plus populaire est Cygwin, que vous pouvez télécharger gratuitement sur le site Web du développeur. Téléchargez et installez le programme. Un autre programme gratuit populaire est PuTTY. - Lors de l'installation de Cygwin, vous devez choisir l'installation d'OpenSSH dans la section Net.

- SSH est déjà installé sur Linux et Mac OS X. C'est parce que SSH est un système UNIX et parce que Linux et OS X sont dérivés d'UNIX.

Démarrez SSH. Ouvrez le programme de terminal installé par Cygwin ou ouvrez le terminal sous OS X ou Linux. SSH utilise une interface de terminal pour communiquer avec d'autres ordinateurs. Il n'y a pas d'interface graphique pour SSH, vous devrez donc apprendre à saisir des commandes.

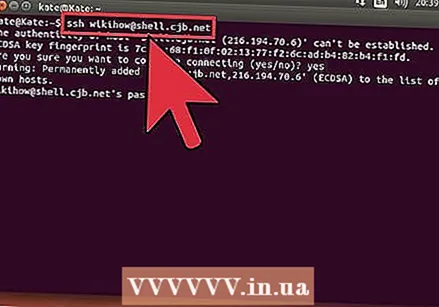

Démarrez SSH. Ouvrez le programme de terminal installé par Cygwin ou ouvrez le terminal sous OS X ou Linux. SSH utilise une interface de terminal pour communiquer avec d'autres ordinateurs. Il n'y a pas d'interface graphique pour SSH, vous devrez donc apprendre à saisir des commandes.  Testez la connexion. Avant de plonger dans les clés sécurisées et le déplacement de fichiers, il est important de vérifier que SSH est correctement configuré sur votre ordinateur, ainsi que sur le système auquel vous vous connectez. Entrez la commande suivante, remplacez username> par le nom d'utilisateur de l'autre ordinateur et remote> par l'adresse de l'autre ordinateur ou serveur:

Testez la connexion. Avant de plonger dans les clés sécurisées et le déplacement de fichiers, il est important de vérifier que SSH est correctement configuré sur votre ordinateur, ainsi que sur le système auquel vous vous connectez. Entrez la commande suivante, remplacez username> par le nom d'utilisateur de l'autre ordinateur et remote> par l'adresse de l'autre ordinateur ou serveur: - $ ssh nom d'utilisateur> @remote>

- Votre mot de passe vous sera demandé lorsque la connexion sera établie. Vous ne verrez pas le curseur se déplacer ni aucun caractère que vous entrez dans le cadre du mot de passe.

- Si cette étape échoue, SSH n'est pas correctement configuré sur votre propre ordinateur ou l'autre ordinateur n'accepte pas une connexion SSH.

Partie 2 sur 3: Apprendre les commandes de base

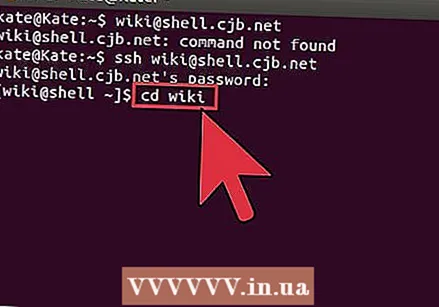

Accédez au shell SSH. Si vous vous connectez à l'autre ordinateur pour la première fois, vous devriez être dans le répertoire HOME. Pour naviguer dans cette structure de répertoires, utilisez la commande cd:

Accédez au shell SSH. Si vous vous connectez à l'autre ordinateur pour la première fois, vous devriez être dans le répertoire HOME. Pour naviguer dans cette structure de répertoires, utilisez la commande cd: - cd ... Vous remontez d'un répertoire dans l'arborescence.

- nom du répertoire cd>. Accédez à un sous-répertoire spécifié.

- cd / home / répertoire / chemin /. Accédez au répertoire spécifié à partir de la racine (accueil).

- cd ~. Revenez au répertoire HOME.

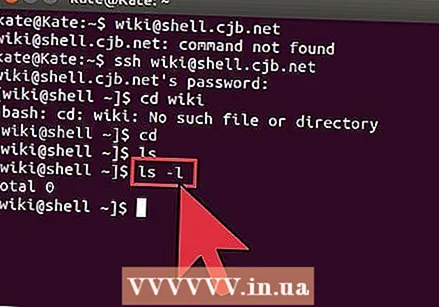

Vérifiez le contenu des répertoires actuels. Pour voir quels fichiers et dossiers se trouvent à votre emplacement actuel, utilisez la commande ls:

Vérifiez le contenu des répertoires actuels. Pour voir quels fichiers et dossiers se trouvent à votre emplacement actuel, utilisez la commande ls: - ls. Répertoriez tous les fichiers et dossiers du répertoire actuel.

- ls –l. Répertoriez le contenu du répertoire, ainsi que des informations supplémentaires telles que la taille, les autorisations et la date.

- ls-a. Répertoriez tout le contenu, y compris les fichiers et dossiers cachés.

Copiez les fichiers de l'emplacement actuel sur l'ordinateur distant. Si vous souhaitez copier des fichiers de votre propre ordinateur vers un ordinateur distant, utilisez la commande scp:

Copiez les fichiers de l'emplacement actuel sur l'ordinateur distant. Si vous souhaitez copier des fichiers de votre propre ordinateur vers un ordinateur distant, utilisez la commande scp: - scp /localdirectory/example1.txt nom d'utilisateur> @remote>: chemin> copiera example1.txt vers chemin> chemin sur l'ordinateur distant. Vous pouvez laisser chemin> vide pour copier le fichier à la racine de l'autre ordinateur.

- scp username> @remote>: / home / example1.txt ./ déplacera example1.txt du répertoire de base de l'ordinateur distant vers le répertoire actuel de l'ordinateur local.

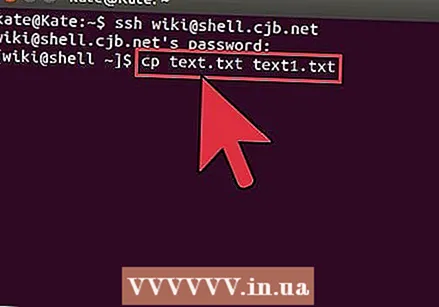

Copiez les fichiers via le shell. Utilisez la commande cp pour faire des copies de fichiers dans le même répertoire ou dans un répertoire de votre choix:

Copiez les fichiers via le shell. Utilisez la commande cp pour faire des copies de fichiers dans le même répertoire ou dans un répertoire de votre choix: - cp example1.txt example2.txt fera une copie de example1.txt sous le nom example2.txt au même emplacement.

- cp example1.txt directory> / fera une copie de example1.txt à l'emplacement spécifié par directory>.

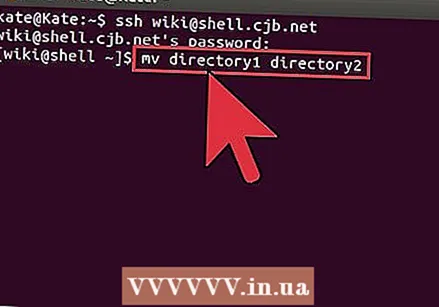

Déplacer et renommer des fichiers. Si vous souhaitez renommer un fichier, ou si vous souhaitez déplacer le fichier sans le copier, vous pouvez exécuter la commande mv:

Déplacer et renommer des fichiers. Si vous souhaitez renommer un fichier, ou si vous souhaitez déplacer le fichier sans le copier, vous pouvez exécuter la commande mv: - mv example1.txt example2.txt renomme example1.txt en example2.txt. Le fichier n'est pas déplacé.

- mv répertoire1 répertoire2 renomme répertoire1 en répertoire2. Le contenu du répertoire ne sera pas modifié.

- mv exemple1.txt répertoire1 / Déplacera exemple1.txt vers répertoire1.

- mv exemple1.txt répertoire1 / exemple2.txt déplacera example1.txt vers répertoire1 et le renommera en exemple2.txt

Effacement de fichiers et de répertoires. Si vous devez supprimer quelque chose de l'ordinateur auquel vous êtes connecté, utilisez le code de commande rm:

Effacement de fichiers et de répertoires. Si vous devez supprimer quelque chose de l'ordinateur auquel vous êtes connecté, utilisez le code de commande rm: - rm example1.txt créera le fichier example1.txt.

- rm –I example1.txt supprimera le fichier example1.txt après avoir demandé votre confirmation.

- rm directory1 / supprimera le répertoire1 ainsi que son contenu.

Modifiez les autorisations de vos fichiers. Vous pouvez modifier les autorisations de lecture et d'écriture de vos fichiers avec la commande chmod:

Modifiez les autorisations de vos fichiers. Vous pouvez modifier les autorisations de lecture et d'écriture de vos fichiers avec la commande chmod: - chmod u + w example1.txt ajoutera l'autorisation de lecture (modification) au fichier pour l'utilisateur (u). Vous pouvez également utiliser le modificateur g pour les autorisations de groupe ou la commande o pour les autorisations universelles (tout le monde).

- chmod g + r example1.txt donnera l'autorisation de lecture / lecture (accès) au fichier pour un groupe.

- Il existe une longue liste d'autorisations que vous pouvez utiliser pour ouvrir ou bloquer certaines parties d'un système.

Apprenez les autres commandes de base couramment utilisées. Il y a quelques commandes plus importantes que vous utiliserez beaucoup dans l'interface du shell. Ceux-ci inclus:

Apprenez les autres commandes de base couramment utilisées. Il y a quelques commandes plus importantes que vous utiliserez beaucoup dans l'interface du shell. Ceux-ci inclus: - mkdir newdirectory crée un nouveau sous-répertoire nommé newdirectory.

- pwd affichera l'emplacement actuel du répertoire.

- qui montre qui est connecté à un système.

- pico newfile.txt ou vi newfile.txt créera un nouveau fichier et l'ouvrira avec l'éditeur de fichiers. Différents systèmes ont chacun leur propre éditeur de fichiers. Les plus connus sont pico et vi. Vous avez besoin d'une commande différente pour chaque éditeur.

Informations détaillées sur les différentes commandes. Si vous n'êtes pas sûr de ce qu'une commande va faire, utilisez la commande man pour en savoir plus sur où utiliser une commande et quels paramètres utiliser:

Informations détaillées sur les différentes commandes. Si vous n'êtes pas sûr de ce qu'une commande va faire, utilisez la commande man pour en savoir plus sur où utiliser une commande et quels paramètres utiliser: - commande man> affiche des informations sur cette commande.

- man –k mot-clé> recherchera dans toutes les pages du manuel le terme de recherche spécifié.

Partie 3 sur 3: Création de clés cryptées

Créez vos clés SSH. Avec ces touches, vous pouvez vous connecter à un emplacement distant, de sorte que vous devez toujours entrer un mot de passe. C'est une méthode beaucoup plus sûre, car le mot de passe n'a pas à être envoyé sur le réseau à chaque fois.

Créez vos clés SSH. Avec ces touches, vous pouvez vous connecter à un emplacement distant, de sorte que vous devez toujours entrer un mot de passe. C'est une méthode beaucoup plus sûre, car le mot de passe n'a pas à être envoyé sur le réseau à chaque fois. - Créez le dossier de clés sur votre ordinateur avec la commande $ mkdir .ssh

- Créez les clés publiques et privées avec la commande $ ssh-keygen –t rsa

- Il vous sera demandé si vous souhaitez créer une phrase de reconnaissance pour les touches; ceci est facultatif. Si vous ne souhaitez pas créer de phrase de reconnaissance, appuyez sur Entrée. Cela créera deux clés dans le répertoire.ssh: id_rsa et id_rsa.pub

- Modifiez les autorisations de la clé privée. Pour rendre la clé privée lisible uniquement par vous, utilisez la commande $ chmod 600 .ssh / id_rsa

Placez la clé publique sur l'ordinateur distant. Une fois les clés créées, vous êtes prêt à mettre la clé publique sur l'ordinateur distant afin de pouvoir vous connecter sans mot de passe. Entrez la commande suivante et remplacez les pièces précédemment identifiées:

Placez la clé publique sur l'ordinateur distant. Une fois les clés créées, vous êtes prêt à mettre la clé publique sur l'ordinateur distant afin de pouvoir vous connecter sans mot de passe. Entrez la commande suivante et remplacez les pièces précédemment identifiées: - $ scp .ssh / id_rsa.pub nom d'utilisateur> @remote>:

- Assurez-vous d'ajouter un signe deux-points (:) à la fin d'une commande.

- Il vous sera demandé de saisir un mot de passe avant le début du transfert de fichiers.

Installez la clé publique sur l'ordinateur distant. Une fois que vous avez placé la clé sur l'ordinateur distant, vous devrez l'installer pour qu'elle fonctionne correctement.Connectez-vous d'abord à l'ordinateur distant, de la même manière qu'à l'étape 3.

Installez la clé publique sur l'ordinateur distant. Une fois que vous avez placé la clé sur l'ordinateur distant, vous devrez l'installer pour qu'elle fonctionne correctement.Connectez-vous d'abord à l'ordinateur distant, de la même manière qu'à l'étape 3. - Créez un dossier SSH sur l'ordinateur distant, s'il n'existe pas déjà: $ mkdir .ssh

- Ajoutez votre clé au fichier des clés autorisées. Si ce fichier n'existe pas encore, il sera créé: $ cat id_rsa.pub .ssh / allowed_keys

- Modifiez les autorisations du dossier SSH pour y accéder: $ chmod 700 .ssh

Vérifiez si la connexion fonctionne. Une fois la clé installée sur l'ordinateur distant, vous devriez pouvoir vous connecter sans être invité à entrer un mot de passe. Entrez le mot de passe suivant pour tester la connexion: $ ssh username> @remote>

Vérifiez si la connexion fonctionne. Une fois la clé installée sur l'ordinateur distant, vous devriez pouvoir vous connecter sans être invité à entrer un mot de passe. Entrez le mot de passe suivant pour tester la connexion: $ ssh username> @remote> - Si vous vous connectez sans demander de mot de passe, les clés sont correctement configurées.