Auteur:

Gregory Harris

Date De Création:

15 Avril 2021

Date De Mise À Jour:

1 Juillet 2024

Contenu

- Pas

- Méthode 1 sur 4: Détecter et supprimer les logiciels espions sur votre appareil Android

- Méthode 2 sur 4: Utilisation de HijackThis (Windows)

- Méthode 3 sur 4: Utilisation de Netstat (Windows)

- Méthode 4 sur 4: Utilisation du terminal (Mac OS X)

- Conseils

- Avertissements

Les logiciels espions sont un type de logiciel malveillant (logiciel) qui effectue certaines actions à l'insu de l'utilisateur, telles que l'affichage de publicités, la collecte d'informations confidentielles ou la modification des paramètres de l'appareil. Si votre connexion Internet ralentit, si votre navigateur devient lent ou si un autre phénomène inhabituel se produit, votre ordinateur peut être infecté par un logiciel espion.

Pas

Méthode 1 sur 4: Détecter et supprimer les logiciels espions sur votre appareil Android

1 Rappelez-vous les signes des logiciels espions. Si votre connexion Internet tombe fréquemment ou si vous recevez des messages texte étranges, y compris des messages d'étrangers, sur votre smartphone, l'appareil est probablement infecté par un logiciel espion.

1 Rappelez-vous les signes des logiciels espions. Si votre connexion Internet tombe fréquemment ou si vous recevez des messages texte étranges, y compris des messages d'étrangers, sur votre smartphone, l'appareil est probablement infecté par un logiciel espion. - Les logiciels espions génèrent souvent des messages avec un ensemble de caractères aléatoires ou avec une demande de saisie d'un code spécifique.

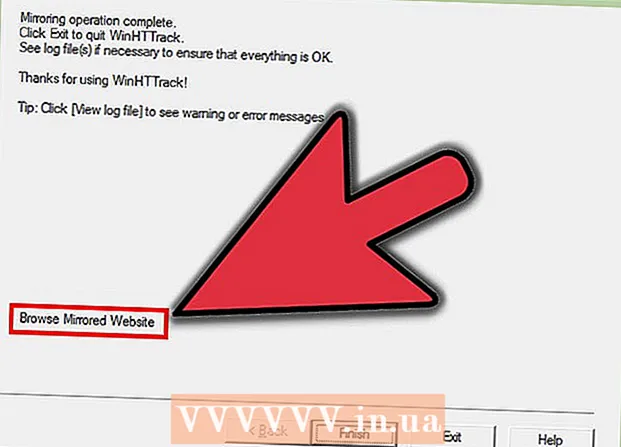

2 Vérifiez comment les applications utilisent le trafic Internet. Ouvrez l'application Paramètres et cliquez sur Contrôle du trafic. Faites défiler l'écran et voyez quel trafic est consommé par une application particulière. En règle générale, les logiciels espions consomment beaucoup de trafic.

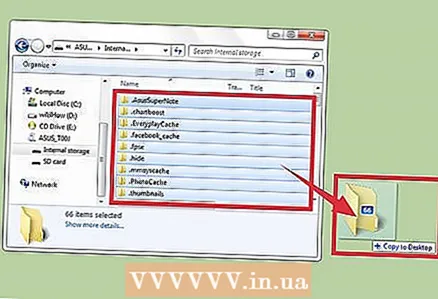

2 Vérifiez comment les applications utilisent le trafic Internet. Ouvrez l'application Paramètres et cliquez sur Contrôle du trafic. Faites défiler l'écran et voyez quel trafic est consommé par une application particulière. En règle générale, les logiciels espions consomment beaucoup de trafic.  3 Sauvegardez vos données. Connectez votre smartphone à votre ordinateur à l'aide d'un câble USB, puis faites glisser les fichiers importants (tels que des photos ou des contacts) sur votre disque dur.

3 Sauvegardez vos données. Connectez votre smartphone à votre ordinateur à l'aide d'un câble USB, puis faites glisser les fichiers importants (tels que des photos ou des contacts) sur votre disque dur. - Étant donné que l'appareil mobile et l'ordinateur exécutent des systèmes d'exploitation différents, l'ordinateur ne sera pas infecté.

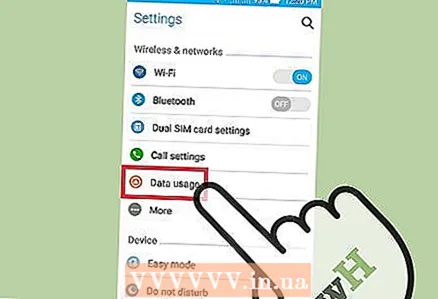

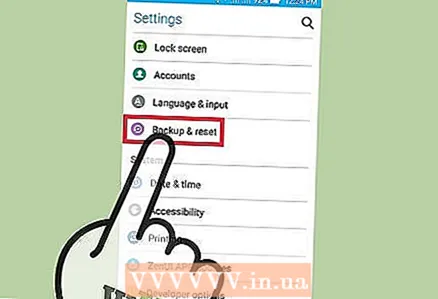

4 Ouvrez l'application Paramètres et appuyez sur Sauvegarder et réinitialiser. Un écran s'ouvrira avec plusieurs options, y compris la possibilité de réinitialiser l'appareil aux paramètres d'usine.

4 Ouvrez l'application Paramètres et appuyez sur Sauvegarder et réinitialiser. Un écran s'ouvrira avec plusieurs options, y compris la possibilité de réinitialiser l'appareil aux paramètres d'usine.  5 Cliquez sur "Réinitialiser les paramètres d'usine". Il se trouve en bas de l'écran Sauvegarde et réinitialisation.

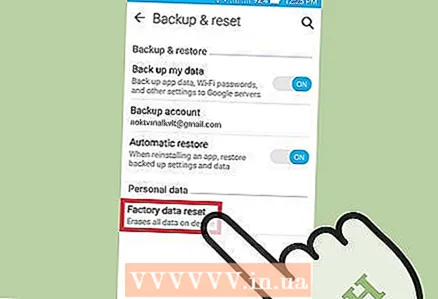

5 Cliquez sur "Réinitialiser les paramètres d'usine". Il se trouve en bas de l'écran Sauvegarde et réinitialisation.  6 Cliquez sur "Réinitialisation des données d'usine". Le smartphone redémarrera automatiquement et les données et applications de l'utilisateur, y compris les logiciels espions, seront supprimées.

6 Cliquez sur "Réinitialisation des données d'usine". Le smartphone redémarrera automatiquement et les données et applications de l'utilisateur, y compris les logiciels espions, seront supprimées. - Veuillez noter que la réinitialisation aux paramètres d'usine effacera toutes les données utilisateur. Par conséquent, assurez-vous de sauvegarder les informations importantes.

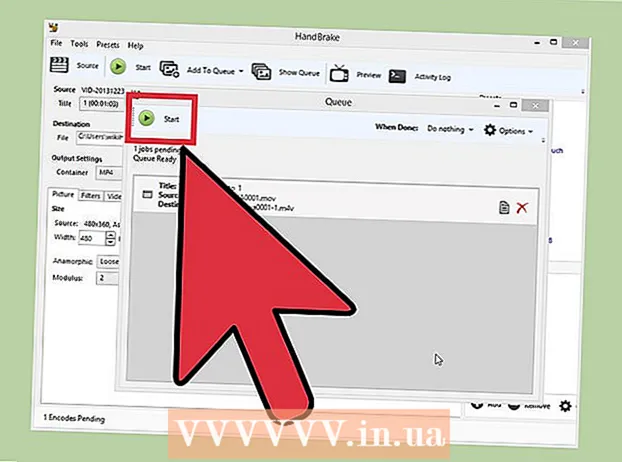

Méthode 2 sur 4: Utilisation de HijackThis (Windows)

1 Télécharger et installer Détourner ceci. Il s'agit d'un utilitaire conçu pour détecter les logiciels espions. Double-cliquez sur le fichier d'installation pour l'exécuter. Une fois que vous avez installé cet utilitaire, exécutez-le.

1 Télécharger et installer Détourner ceci. Il s'agit d'un utilitaire conçu pour détecter les logiciels espions. Double-cliquez sur le fichier d'installation pour l'exécuter. Une fois que vous avez installé cet utilitaire, exécutez-le. - Un logiciel similaire est Adaware ou MalwareBytes.

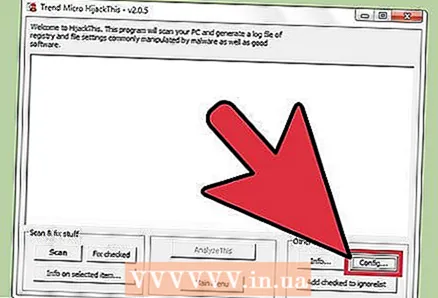

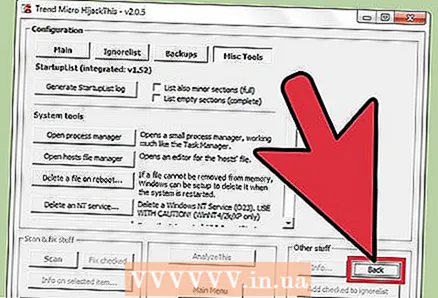

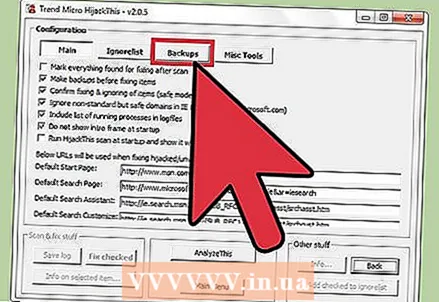

2 Cliquez sur Configurer. Ce bouton est situé dans le coin inférieur droit de l'écran sous la section Autres choses. Les paramètres du programme s'ouvriront.

2 Cliquez sur Configurer. Ce bouton est situé dans le coin inférieur droit de l'écran sous la section Autres choses. Les paramètres du programme s'ouvriront. - Dans les paramètres, vous pouvez activer ou désactiver certaines fonctionnalités, telles que la sauvegarde de fichiers. Il est recommandé de créer une sauvegarde si vous travaillez avec des fichiers ou des logiciels importants. La sauvegarde est petite ; de plus, il peut être supprimé ultérieurement (du dossier dans lequel les sauvegardes sont stockées).

- Notez que la fonctionnalité « Faire des sauvegardes avant de réparer les éléments » est activée par défaut.

3 Cliquez sur "Retour" pour revenir au menu principal. Ce bouton remplace le bouton Config lorsque la fenêtre des paramètres est ouverte.

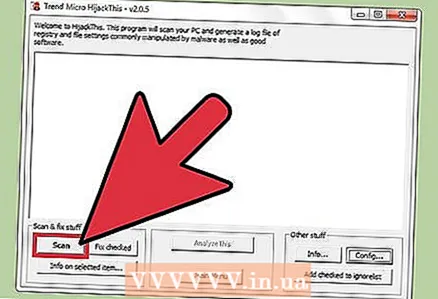

3 Cliquez sur "Retour" pour revenir au menu principal. Ce bouton remplace le bouton Config lorsque la fenêtre des paramètres est ouverte.  4 Cliquez sur « Scanner ». Ce bouton est situé dans le coin inférieur gauche de l'écran, qui affichera une liste de fichiers potentiellement dangereux. Il est important de noter que HijackThis analysera rapidement les nœuds les plus vulnérables du système, de sorte que tous les fichiers de la liste ne seront pas malveillants.

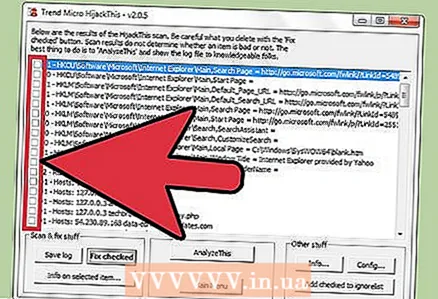

4 Cliquez sur « Scanner ». Ce bouton est situé dans le coin inférieur gauche de l'écran, qui affichera une liste de fichiers potentiellement dangereux. Il est important de noter que HijackThis analysera rapidement les nœuds les plus vulnérables du système, de sorte que tous les fichiers de la liste ne seront pas malveillants.  5 Cochez la case à côté du fichier suspect et cliquez sur "Infos sur l'élément sélectionné". Une fenêtre s'ouvrira avec des informations détaillées sur le fichier et la raison pour laquelle il a été inclus dans la liste spécifiée. Après avoir vérifié le fichier, fermez la fenêtre.

5 Cochez la case à côté du fichier suspect et cliquez sur "Infos sur l'élément sélectionné". Une fenêtre s'ouvrira avec des informations détaillées sur le fichier et la raison pour laquelle il a été inclus dans la liste spécifiée. Après avoir vérifié le fichier, fermez la fenêtre. - Les informations détaillées à l'écran indiquent l'emplacement du fichier, son utilisation possible et l'action qu'il est recommandé d'appliquer au fichier.

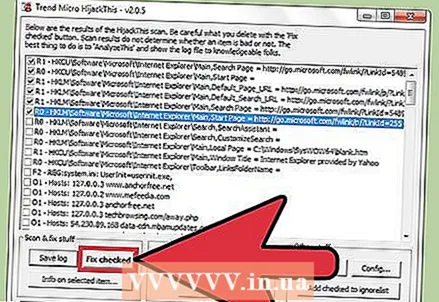

6 Cliquez sur « Correction cochée ». Ce bouton est situé dans le coin inférieur gauche de l'écran ; HijackThis restaurera ou supprimera le fichier sélectionné (selon l'action sélectionnée).

6 Cliquez sur « Correction cochée ». Ce bouton est situé dans le coin inférieur gauche de l'écran ; HijackThis restaurera ou supprimera le fichier sélectionné (selon l'action sélectionnée). - Vous pouvez sélectionner plusieurs fichiers à la fois ; pour cela, cochez la case à côté de chacun d'eux.

- Avant d'entreprendre toute action, HijackThis créera (par défaut) une copie de sauvegarde des données afin que l'utilisateur puisse annuler les modifications apportées.

7 Restaurer les données à partir de la sauvegarde. Pour annuler les modifications apportées par HijackThis, cliquez sur Config dans le coin inférieur droit de l'écran, puis sur Sauvegarder. Sélectionnez le fichier de sauvegarde dans la liste (son nom inclut la date et l'heure de sa création), puis cliquez sur « Restaurer ».

7 Restaurer les données à partir de la sauvegarde. Pour annuler les modifications apportées par HijackThis, cliquez sur Config dans le coin inférieur droit de l'écran, puis sur Sauvegarder. Sélectionnez le fichier de sauvegarde dans la liste (son nom inclut la date et l'heure de sa création), puis cliquez sur « Restaurer ». - Les sauvegardes seront conservées jusqu'à ce que vous les supprimiez. C'est-à-dire que vous pouvez fermer HijackThis et restaurer les données plus tard.

Méthode 3 sur 4: Utilisation de Netstat (Windows)

1 Ouvrez une fenêtre d'invite de commande. Netstat est un utilitaire Windows intégré qui détecte les logiciels espions et autres fichiers malveillants. Cliquer sur Gagner + Rpour ouvrir la fenêtre Exécuter, puis tapez cmd... La ligne de commande permet une interaction avec le système d'exploitation via des commandes de texte.

1 Ouvrez une fenêtre d'invite de commande. Netstat est un utilitaire Windows intégré qui détecte les logiciels espions et autres fichiers malveillants. Cliquer sur Gagner + Rpour ouvrir la fenêtre Exécuter, puis tapez cmd... La ligne de commande permet une interaction avec le système d'exploitation via des commandes de texte. - Utilisez cette méthode si vous ne souhaitez pas installer de logiciel supplémentaire ou si vous souhaitez davantage de contrôle sur le processus de suppression des logiciels malveillants.

2 Entrez la commande netstat -b et appuyez sur Entrez. Une liste des processus ayant accès à Internet (pouvant ouvrir des ports ou utiliser une connexion Internet) sera affichée.

2 Entrez la commande netstat -b et appuyez sur Entrez. Une liste des processus ayant accès à Internet (pouvant ouvrir des ports ou utiliser une connexion Internet) sera affichée. - Dans cette commande, l'opérateur -b signifie "code binaire". C'est-à-dire que l'écran affichera les "binaires" actifs (fichiers exécutables) et leurs connexions.

3 Découvrez quels processus sont malveillants. Si vous ne connaissez pas le nom du processus, ou s'il ouvre un port, il s'agit probablement d'un malware. Si vous n'êtes pas sûr d'un processus ou d'un port, recherchez le nom du processus sur Internet. Très probablement, d'autres utilisateurs ont déjà rencontré des processus inhabituels et laissé des commentaires sur leur nature (malveillante ou inoffensive). Si vous êtes sûr que le processus est malveillant, supprimez le fichier qui démarre le processus.

3 Découvrez quels processus sont malveillants. Si vous ne connaissez pas le nom du processus, ou s'il ouvre un port, il s'agit probablement d'un malware. Si vous n'êtes pas sûr d'un processus ou d'un port, recherchez le nom du processus sur Internet. Très probablement, d'autres utilisateurs ont déjà rencontré des processus inhabituels et laissé des commentaires sur leur nature (malveillante ou inoffensive). Si vous êtes sûr que le processus est malveillant, supprimez le fichier qui démarre le processus. - Si vous n'avez toujours pas compris la nature du processus, il est préférable de ne pas supprimer le fichier correspondant, car cela pourrait entraîner le plantage de certains programmes.

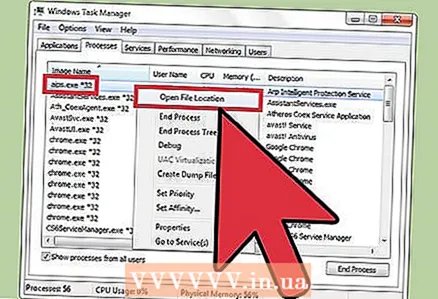

4 Cliquer sur Ctrl + Alt + Supprimer. Le Gestionnaire des tâches de Windows s'ouvrira, répertoriant tous les processus actifs. Faites défiler la liste et recherchez le processus malveillant que vous avez détecté à l'aide de la ligne de commande.

4 Cliquer sur Ctrl + Alt + Supprimer. Le Gestionnaire des tâches de Windows s'ouvrira, répertoriant tous les processus actifs. Faites défiler la liste et recherchez le processus malveillant que vous avez détecté à l'aide de la ligne de commande.  5 Cliquez avec le bouton droit sur le nom du processus et sélectionnez "Ouvrir l'emplacement de stockage du fichier" dans le menu. Un dossier contenant un fichier malveillant s'ouvrira.

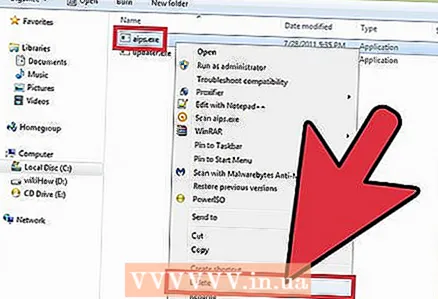

5 Cliquez avec le bouton droit sur le nom du processus et sélectionnez "Ouvrir l'emplacement de stockage du fichier" dans le menu. Un dossier contenant un fichier malveillant s'ouvrira.  6 Faites un clic droit sur le fichier et sélectionnez "Supprimer" dans le menu. Le fichier malveillant sera envoyé dans la corbeille, ce qui empêche le démarrage des processus.

6 Faites un clic droit sur le fichier et sélectionnez "Supprimer" dans le menu. Le fichier malveillant sera envoyé dans la corbeille, ce qui empêche le démarrage des processus. - Si une fenêtre s'ouvre pour vous avertir que le fichier ne peut pas être supprimé car il est en cours d'utilisation, revenez à la fenêtre Gestionnaire des tâches, mettez le processus en surbrillance et cliquez sur Terminer le processus. Le processus sera terminé et vous pourrez supprimer le fichier correspondant.

- Si vous avez supprimé le mauvais fichier, double-cliquez sur la corbeille pour l'ouvrir, puis faites glisser le fichier de la corbeille pour le restaurer.

7 Faites un clic droit sur la corbeille et sélectionnez Vider dans le menu. Cela supprimera définitivement le fichier.

7 Faites un clic droit sur la corbeille et sélectionnez Vider dans le menu. Cela supprimera définitivement le fichier.

Méthode 4 sur 4: Utilisation du terminal (Mac OS X)

1 Ouvrez une borne. Dans le terminal, vous pouvez exécuter un utilitaire qui détecte les logiciels espions (si, bien sûr, il y en a un). Cliquez sur "Applications" - "Utilitaires" et double-cliquez sur "Terminal". Le terminal fournit une interaction avec le système d'exploitation via des commandes de texte.

1 Ouvrez une borne. Dans le terminal, vous pouvez exécuter un utilitaire qui détecte les logiciels espions (si, bien sûr, il y en a un). Cliquez sur "Applications" - "Utilitaires" et double-cliquez sur "Terminal". Le terminal fournit une interaction avec le système d'exploitation via des commandes de texte. - L'icône du terminal se trouve dans Launchpad.

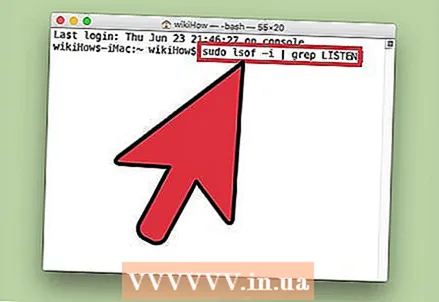

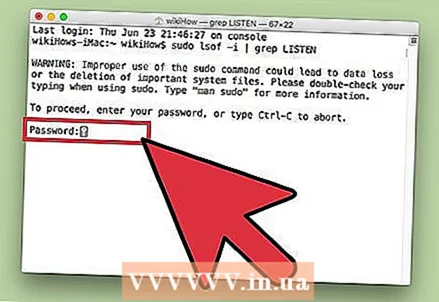

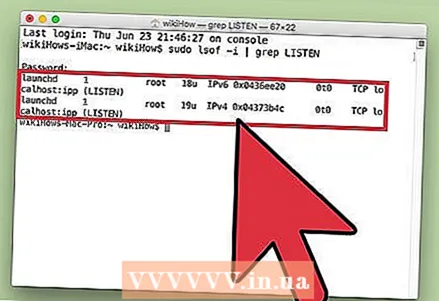

2 Entrez la commande sudo lsof -i | grep ÉCOUTER et appuyez sur Retour. Une liste des processus actifs et des informations sur leur activité sur le réseau seront affichées.

2 Entrez la commande sudo lsof -i | grep ÉCOUTER et appuyez sur Retour. Une liste des processus actifs et des informations sur leur activité sur le réseau seront affichées. - Équipe sudo accorde un accès root à la commande suivante, c'est-à-dire qu'il vous permet d'afficher les fichiers système.

- lsof est l'abréviation de "liste des fichiers ouverts". C'est-à-dire que cette commande vous permet d'afficher les processus en cours d'exécution.

- Opérateur -je indique que la liste des processus actifs doit être accompagnée d'informations sur leur activité réseau, car les logiciels espions se connectent à Internet pour communiquer avec des sources externes.

- grep ÉCOUTER - cette commande sélectionne les processus qui ouvrent certains ports (c'est ainsi que fonctionnent les logiciels espions).

3 Entrez votre mot de passe administrateur et cliquez sur Retour. Ceci est requis par la commande sudo... Gardez à l'esprit que lors de la saisie du mot de passe, il ne s'affiche pas dans le terminal.

3 Entrez votre mot de passe administrateur et cliquez sur Retour. Ceci est requis par la commande sudo... Gardez à l'esprit que lors de la saisie du mot de passe, il ne s'affiche pas dans le terminal.  4 Découvrez quels processus sont malveillants. Si vous ne connaissez pas le nom du processus, ou s'il ouvre un port, il s'agit probablement d'un malware. Si vous n'êtes pas sûr d'un processus ou d'un port, recherchez le nom du processus sur Internet. Très probablement, d'autres utilisateurs ont déjà rencontré des processus inhabituels et laissé des commentaires sur leur nature (malveillante ou inoffensive). Si vous êtes sûr que le processus est malveillant, supprimez le fichier qui démarre le processus.

4 Découvrez quels processus sont malveillants. Si vous ne connaissez pas le nom du processus, ou s'il ouvre un port, il s'agit probablement d'un malware. Si vous n'êtes pas sûr d'un processus ou d'un port, recherchez le nom du processus sur Internet. Très probablement, d'autres utilisateurs ont déjà rencontré des processus inhabituels et laissé des commentaires sur leur nature (malveillante ou inoffensive). Si vous êtes sûr que le processus est malveillant, supprimez le fichier qui démarre le processus. - Si vous n'avez toujours pas compris la nature du processus, il est préférable de ne pas supprimer le fichier correspondant, car cela pourrait entraîner le plantage de certains programmes.

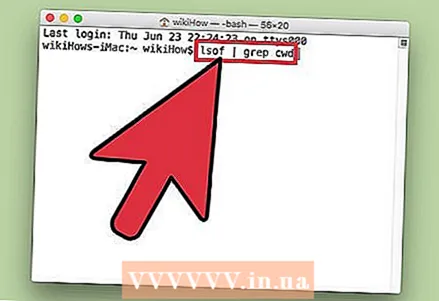

5 Entrez la commande lsof | grep cwd et appuyez sur Retour. Les chemins vers les dossiers avec les fichiers correspondant aux processus actifs seront affichés. Recherchez le processus malveillant dans la liste et copiez-y le chemin.

5 Entrez la commande lsof | grep cwd et appuyez sur Retour. Les chemins vers les dossiers avec les fichiers correspondant aux processus actifs seront affichés. Recherchez le processus malveillant dans la liste et copiez-y le chemin. - cwd désigne le répertoire de travail courant.

- Pour faciliter la lecture des listes, exécutez la dernière commande dans une nouvelle fenêtre de terminal ; pour cela, dans le terminal appuyez sur Cmd + N.

6 Entrer sudo rm -rf [chemin d'accès au fichier] et appuyez sur Retour. Insérez le chemin du fichier entre parenthèses. Cette commande supprimera le fichier correspondant.

6 Entrer sudo rm -rf [chemin d'accès au fichier] et appuyez sur Retour. Insérez le chemin du fichier entre parenthèses. Cette commande supprimera le fichier correspondant. - rm Est l'abréviation de « retirer ».

- Assurez-vous de vouloir supprimer ce fichier particulier. N'oubliez pas que le fichier sera supprimé définitivement. Par conséquent, nous vous recommandons de créer une sauvegarde au préalable. Ouvrez le menu Apple et cliquez sur Préférences Système> Time Machine> Sauvegarde.

Conseils

- Si HijackThis produit trop de fichiers suspects, cliquez sur Enregistrer le journal pour créer un fichier texte avec les résultats et les publier sur ce forum. Peut-être que d'autres utilisateurs peuvent recommander quoi faire avec tel ou tel fichier.

- Les ports 80 et 443 sont utilisés par de nombreux programmes d'accès réseau fiables. Bien sûr, les logiciels espions peuvent utiliser ces ports, mais cela est peu probable, ce qui signifie que les logiciels espions ouvriront d'autres ports.

- Lorsque vous trouvez et supprimez un logiciel espion, modifiez les mots de passe de chaque compte auquel vous vous connectez depuis votre ordinateur. Il vaut mieux être prudent que désolé.

- Certaines applications mobiles censées détecter et supprimer les logiciels espions sur les appareils Android sont en fait peu fiables ou même frauduleuses. Le meilleur moyen de supprimer les logiciels espions de votre smartphone est de revenir aux paramètres d'usine.

- La réinitialisation d'usine est également un moyen efficace de supprimer les logiciels espions sur iPhone, mais si vous n'avez pas d'accès root aux fichiers système, il est probable que les logiciels espions ne pourront pas s'infiltrer dans iOS.

Avertissements

- Soyez prudent lorsque vous supprimez des fichiers inconnus. La suppression d'un fichier du dossier Système (sous Windows) peut endommager le système d'exploitation, puis réinstaller Windows.

- De même, soyez prudent lorsque vous supprimez des fichiers à l'aide du terminal sous Mac OS X. Si vous pensez avoir trouvé un processus malveillant, lisez d'abord les informations le concernant sur Internet.